Verhindern Sie die Windows-Anmeldekennwortrichtlinie in Windows 10/8/7

Zum Schutz Ihres Computers vor unbefugter Verwendung bietet Windows 10/8/7 eine Möglichkeit, den Computer mit einem Kennwort zu schützen. Ein sicheres Passwort ist daher die erste Verteidigungslinie für die Sicherheit Ihres Computers.

Wenn Sie die Sicherheit Ihres Windows - Computers verbessern möchten, können Sie die Windows-Anmeldekennwort-Richtlinie mit dem eingebauten Lokale Sicherheitsrichtlinie oder Secpol.msc. Zu den vielen Einstellungen gehören verschiedene nützliche Optionen, mit denen Sie die Kennwortrichtlinie für Ihren Computer konfigurieren können.

Windows-Anmeldekennwort-Richtlinie

So öffnen und verwenden Sie die lokale Sicherheitsrichtlinie Lauf, Art secpol.msc und drücken Sie die Eingabetaste. Klicken Sie im linken Bereich auf Kontorichtlinien> Kennwortrichtlinie. Im rechten Bereich sehen Sie Einstellungen zum Konfigurieren der Kennwortrichtlinie.

Dies sind einige Parameter, die Sie konfigurieren können. Doppelklicken Sie auf die einzelnen Felder, um deren Eigenschaften zu öffnen. Im Dropdown-Menü können Sie die gewünschte Option auswählen und auswählen. Vergessen Sie nicht, nach dem Festlegen auf Übernehmen / OK zu klicken.

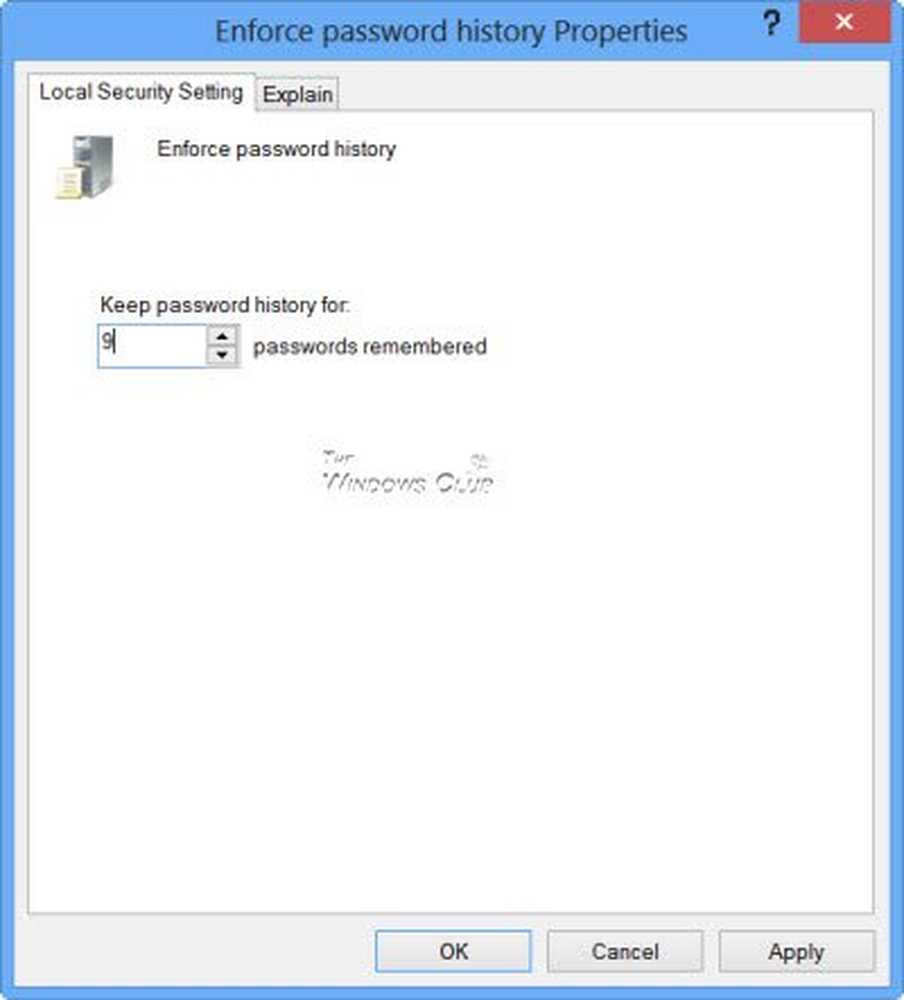

Kennwortverlauf erzwingen

Mit dieser Richtlinie können Sie sicherstellen, dass Benutzer alte Kennwörter nach einer Weile nicht immer wieder verwenden. Diese Einstellung bestimmt die Anzahl eindeutiger neuer Kennwörter, die einem Benutzerkonto zugeordnet werden müssen, bevor ein altes Kennwort wiederverwendet werden kann. Sie können einen beliebigen Wert zwischen einstellen. Der Standardwert ist 24 auf Domänencontrollern und 0 auf eigenständigen Servern.

Maximales Passwortalter

Sie können Benutzer dazu zwingen, ihre Passwörter nach einer bestimmten Anzahl von Tagen zu ändern. Sie können Kennwörter so einstellen, dass sie nach einer Anzahl von Tagen zwischen 1 und 999 ablaufen. Sie können auch festlegen, dass Kennwörter niemals verfallen, indem Sie die Anzahl der Tage auf 0 setzen. Der Standardwert ist 42 Tage.

Mindestalter des Passworts

Hier können Sie den Mindestzeitraum festlegen, für den ein Kennwort verwendet werden muss, bevor es geändert werden kann. Sie können einen Wert zwischen 1 und 998 Tagen festlegen oder Änderungen sofort zulassen, indem Sie die Anzahl der Tage auf 0 setzen. Der Standardwert ist 1 auf Domänencontrollern und 0 auf eigenständigen Servern. Während diese Einstellung möglicherweise nicht dazu dient, Ihre Kennwortrichtlinie zu verbessern, können Sie diese Richtlinie festlegen, wenn Benutzer verhindern möchten, dass Kennwörter zu häufig geändert werden.

Mindestlänge des Passworts

Dies ist eine wichtige Einstellung, die Sie möglicherweise erzwingen möchten, um Hack-Versuche zu verhindern. Sie können einen Wert zwischen 1 und 14 Zeichen festlegen oder festlegen, dass kein Kennwort erforderlich ist, indem Sie die Anzahl der Zeichen auf 0 festlegen. Der Standardwert ist 7 auf Domänencontrollern und 0 auf Standalone-Servern.

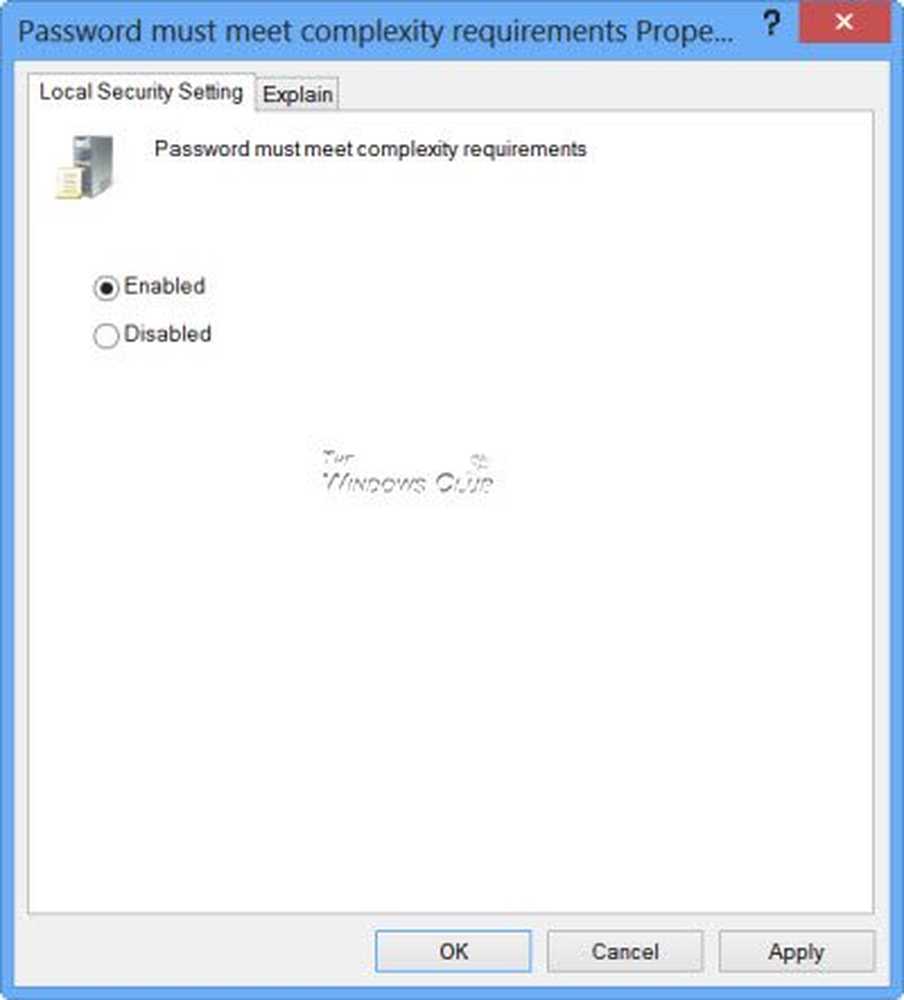

Wenn Sie möchten, können Sie auch zwei weitere Einstellungen aktivieren. Wenn Sie die entsprechenden Eigenschaftenfelder geöffnet haben, wählen Sie Aktiviert und Anwenden, um die Richtlinie zu aktivieren.

Passwort muss den Komplexitätsanforderungen entsprechen

Eine weitere wichtige Einstellung, die Sie verwenden möchten, da Passwörter komplexer werden und daher schwer zu kompromittieren sind. Wenn diese Richtlinie aktiviert ist, müssen Kennwörter die folgenden Mindestanforderungen erfüllen:

- Enthalten Sie nicht den Kontonamen des Benutzers oder Teile des vollständigen Namens des Benutzers, die zwei aufeinanderfolgende Zeichen überschreiten

- Mindestens sechs Zeichen enthalten Enthalten Sie Zeichen aus drei der folgenden vier Kategorien:

- Englische Großbuchstaben (A bis Z)

- Englische Kleinbuchstaben (a bis z)

- Basis 10 Ziffern (0 bis 9)

- Nicht alphabetische Zeichen (z. B.!, $, #,%)

Speichern Sie Kennwörter mit reversibler Verschlüsselung

Diese Sicherheitseinstellung bestimmt, ob das Betriebssystem Kennwörter mit reversibler Verschlüsselung speichert. Das Speichern von Kennwörtern mit reversibler Verschlüsselung entspricht im Wesentlichen dem Speichern von Klartextversionen der Kennwörter. Aus diesem Grund sollte diese Richtlinie niemals aktiviert werden, es sei denn, die Anwendungsanforderungen überwiegen die Notwendigkeit, Kennwortinformationen zu schützen.

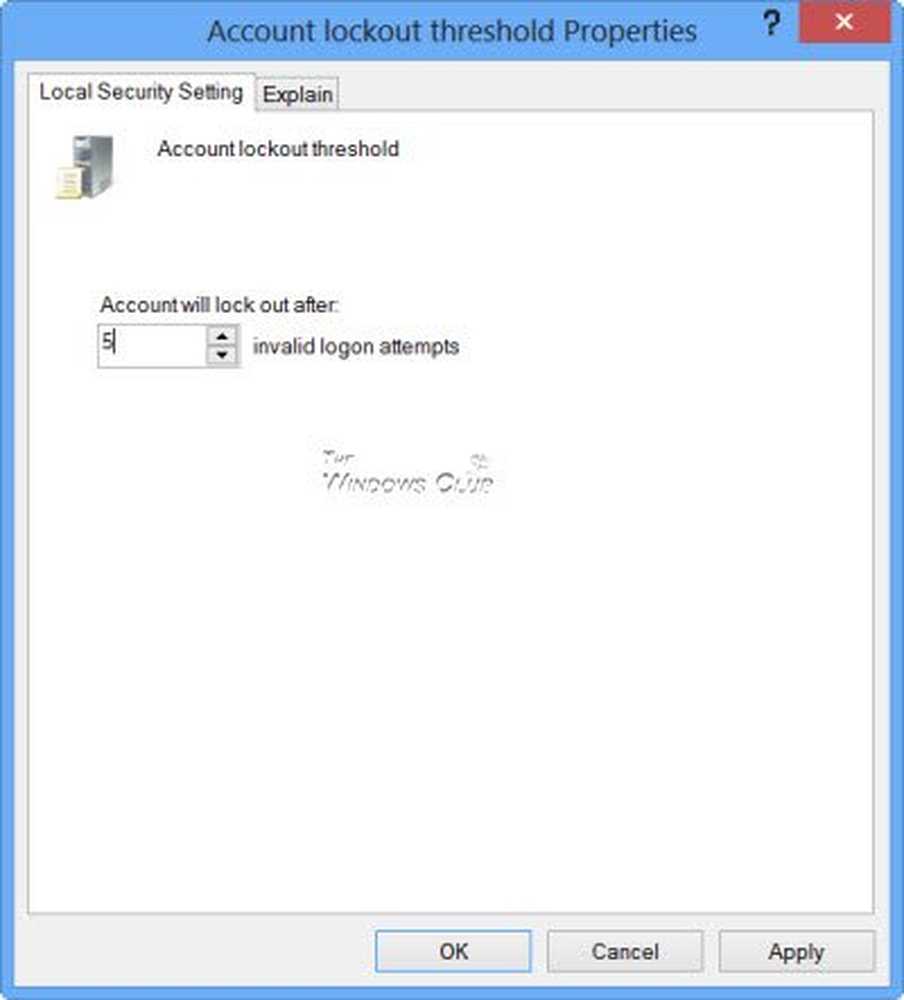

Kontosperrungsrichtlinie in Windows

Um die Kennwortrichtlinie weiter zu verbessern, können Sie auch die Sperrdauer und Schwellenwerte festlegen, da potenzielle Hacker nach einer bestimmten Anzahl fehlgeschlagener Versuche in ihren Spuren angehalten werden. Um diese Einstellungen zu konfigurieren, klicken Sie im linken Bereich auf Kontosperrungsrichtlinie.

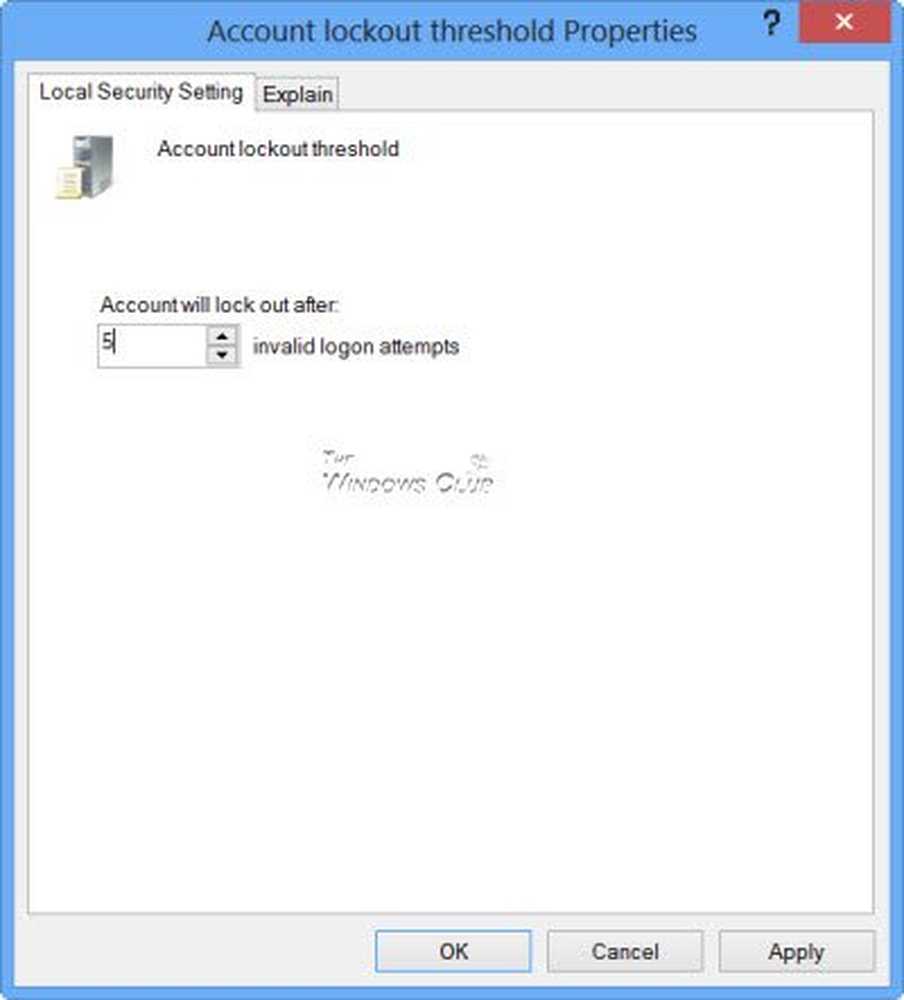

Schwellenwert für Kontosperrung für ungültige Anmeldungen

Wenn Sie diese Richtlinie festlegen, können Sie die Anzahl der ungültigen Anmeldungen steuern. Der Standardwert ist 0, aber Sie können eine Zahl zwischen 0 und 999 fehlgeschlagenen Anmeldeversuchen festlegen.

Dauer der Kontosperrung

Mit dieser Einstellung können Sie festlegen, wie viele Minuten ein gesperrtes Konto gesperrt bleibt, bevor es automatisch entsperrt wird. Sie können eine beliebige Zahl zwischen 0 Minuten und 99,999 Minuten einstellen. Diese Richtlinie muss zusammen mit der Richtlinie für die Kontosperrungsschwelle festgelegt werden.

Lesen: Beschränken Sie die Anzahl der Anmeldeversuche in Windows.

Kontosperrungszähler danach zurücksetzen

Diese Sicherheitseinstellung bestimmt die Anzahl der Minuten, die nach einem fehlgeschlagenen Anmeldeversuch verstreichen müssen, bevor der Zähler für den fehlgeschlagenen Anmeldeversuch auf 0 fehlerhafte Anmeldeversuche zurückgesetzt wird. Der verfügbare Bereich liegt zwischen 1 Minute und 99,999 Minuten. Diese Richtlinie muss auch zusammen mit der Richtlinie für die Kontosperrungsschwelle festgelegt werden.

Bleib in Sicherheit, bleib in Sicherheit!

Bewusst von AuditPol in Windows? Wenn nicht, möchten Sie vielleicht etwas darüber lesen.