Ich habe zu viele Leute, die nicht meine Freunde bei Facebook sind. Anstelle eines Ortes, an dem ich mein Leben mit meinen engsten Freunden und meiner Familie teilen kann, fühlt...

Alle Artikel - Seite 630

In der letzten Woche haben wir eine Menge Buzz um das soziale Netzwerk gesehen, das gerade im Netz aufgetaucht ist: Pfad. Nachdem sie gesehen hatten, dass sie erworben hatten path.com,...

Pastellspiele haben einige Informationen zu zwei ihrer kommenden Veröffentlichungen veröffentlicht: Schattenkante, und Oben und unten bald im AppStore eintreffen. Schattenrand: Shadow Edge ist ein Survival-Hack'n'slash-Spiel, das für iPhone und iPod...

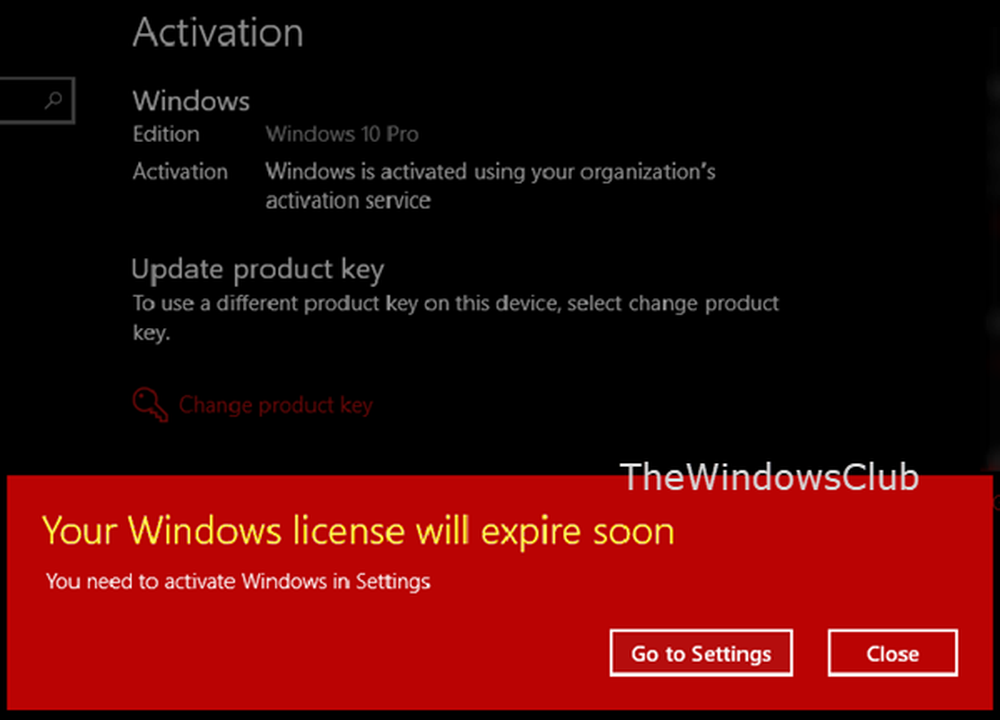

Wie es scheint, lesen wir jede Woche Geschichten, in denen Unternehmen und Websites kompromittiert werden und Verbraucherdaten gestohlen werden. Die schlimmsten Einbrüche sind für viele von uns, wenn Passwörter gestohlen...

Die zwei am häufigsten verwendeten Methoden, um Zugriff auf nicht autorisierte Konten zu erhalten, sind (a) Brute Force Attack und (b) Password Spray Attack. Wir haben Brute-Force-Angriffe zuvor erklärt. Dieser...

Passwort Spoofing auch bekannt als Login-Spoofing ist eine der häufigsten Methoden, mit der Angreifer Ihr Kennwort stehlen. Spoofing ist ein Angriff, bei dem die Eindringlinge die Anmeldeseite einer Website erfolgreich...

Ihre Kreditkarte ist an Ihr Amazon-Konto gebunden, sodass Sie problemlos Inhalte aus dem Store von Fire HD kaufen können. Es ist daher wichtig, den Sperrbildschirm durch ein Kennwort zu schützen,...

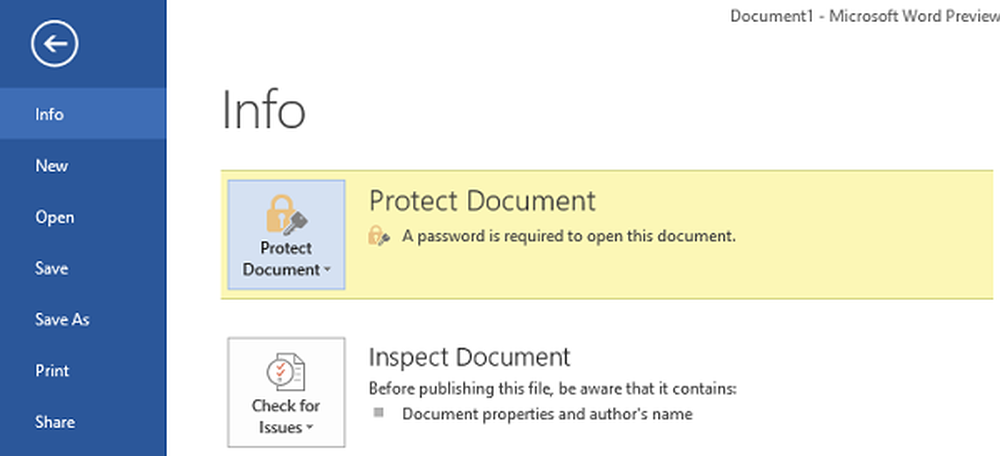

Microsoft Office 2016/2013 macht es sicherlich einfacher, wichtige Dokumente wie Word, PowerPoint und Excel durch ein Kennwort zu schützen, indem die Kennwortschutz- und Berechtigungsfunktion verwendet wird. So können Sie verhindern,...